En coulisse

7 questions et réponses sur le procès de Meta

par Samuel Buchmann

Une équipe de chercheurs a découvert que Meta et Yandex désanonymisent leurs utilisateurs. Grâce à une astuce, ils accèdent illégalement à des informations personnelles sensibles concernant des millions d’utilisateurs Android. Qu’est-ce que cela signifie ?

Depuis des années, les pixels de suivi constituent un outil important pour les annonceurs sur Internet. Les réseaux sociaux tels que Meta collectent également des données afin de mesurer l’efficacité des publicités et d’analyser le comportement des utilisateurs. Meta et le service russo-néerlandais Yandex ont désormais franchi une étape supplémentaire : jusqu’à présent, le suivi était utilisé de manière « pseudonymisée ». Ainsi, un utilisateur révélait son comportement sur Internet, mais aucune conclusion concrète ne pouvait être tirée quant à son identité.

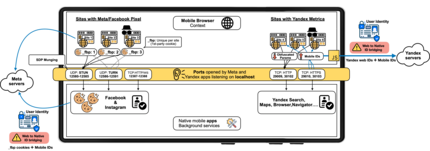

Meta et Yandex ont utilisé une astuce qui a presque entièrement désanonymisé leurs utilisatrices et utilisateurs. Sont concernés les utilisateurs d’appareils Android dont les navigateurs ont été manipulés techniquement pour fournir des informations aux applications des entreprises, telles que Facebook, Instagram ou Yandex.

Des chercheurs espagnols et néerlandais (en anglais) ont découvert que les deux groupes utilisent une astuce qui interfère profondément entre les navigateurs et les applications sur les appareils Android. Alors que Yandex utilise cette technique depuis 2017, Meta a commencé à l’utiliser en septembre 2024.

Au cœur du système se trouvent des « pixels espions », de petits scripts invisibles intégrés aux sites Internet. Ceux-ci ont été manipulés par les deux entreprises de manière à pouvoir accéder à des informations nettement plus sensibles en collaboration avec les applications installées.

Cette attaque repose sur une fonctionnalité peu connue d’Android : les applications peuvent écouter en arrière-plan les adresses dites « localhost », c’est-à-dire les canaux de communication qui ne sont normalement utilisés qu’en interne sur l’appareil. Ceux-ci ne sont pas bloqués par défaut par les mécanismes de sécurité et ne nécessitent donc aucune autorisation spéciale de l’appareil.

Les applications ont exploité cette faille. Dès qu’un utilisateur consulte une page Internet contenant le Meta Pixel ou Yandex Metrica, un paquet de données est envoyé via cette connexion locale. Même si elle fonctionne en arrière-plan, l’application détecte cette requête, lit l’identifiant qu’elle contient et le compare au compte utilisateur connecté, par exemple le compte Facebook. Ainsi, une session Web anonyme se transforme soudainement en un ensemble de données personnelles, associé à un nom réel, un profil utilisateur et tout un passé numérique. Cela fonctionne également lorsque vous êtes en mode incognito.

Selon les chercheurs, près de six millions de sites Internet sont équipés du Meta Pixel et trois millions supplémentaires utilisent Yandex Metrica. Parmi eux figurent des commerçants et des entreprises de télécommunications en Europe. Vous pouvez voir quels sites sont exactement concernés sur la page GitHub de l’équipe de recherche. Une analyse des chercheurs a montré que plus de 70 % de ces sites n’ont pas demandé à leurs utilisateurs leur consentement pour ce tracking, ce qui serait pourtant juridiquement obligatoire en raison du RGPD. De plus, de nombreux exploitants de sites Internet n’étaient pas conscients du fait que les traqueurs établissaient des connexions avec des ports locaux sur les terminaux. Ceux qui l’ont remarqué ont été ignorés par Meta.

Immédiatement après la publication de l’étude, Meta et Yandex ont mis fin à cette stratégie. Meta a fait savoir qu’elle était en discussion avec Google afin de clarifier les « malentendus » concernant les directives de la plateforme. Yandex a annoncé la désactivation de la fonction correspondante, mais a souligné qu’elle n’avait pas collecté de données sensibles.

Suite aux conclusions de la recherche, les développeurs de navigateurs réagissent maintenant. Google a bloqué dans une nouvelle version de Chrome certaines variantes de ce que l’on appelle « SDP Munging » (en anglais), c’est-à-dire la technique qui permettait d’établir ces connexions sans autorisation. Les navigateurs tels que Brave et DuckDuckGo s’appuient également sur des listes de blocage exhaustives qui visent à empêcher l’envoi de données vers des ports locaux. Mozilla, fabricant de Firefox, examine la technique et annonce des enquêtes. L’avenir juridique de Meta et de Yandex n’est pas encore clair.

Les chercheurs mettent toutefois en garde contre une satisfaction trop rapide : si Meta et consorts changent de port, jusqu’à présent, il s’agissait toujours du port 12387, ou utilisent un autre protocole, cette technologie pourrait continuer à être utilisée. Pour résoudre durablement le problème, il faudrait le faire sur Android.

La protection la plus efficace contre ce type de suivi consiste actuellement à supprimer les applications Meta et Yandex de votre appareil Android et à utiliser les services via le navigateur, si tant est qu’il y en ait un.

Une autre solution consiste à utiliser des navigateurs qui bloquent les traqueurs ou empêchent par défaut les connexions aux ports locaux (Brave ou DuckDuckGo Browser). Si vous êtes sur iPhone, vous êtes apparemment à l’abri : jusqu’à présent, iOS n’autorise pas de telles connexions en arrière-plan dans la même mesure.

Depuis que j'ai découvert comment activer les deux canaux téléphoniques de la carte RNIS pour obtenir une plus grande bande passante, je bricole des réseaux numériques. Depuis que je sais parler, je travaille sur des réseaux analogiques. Un Winterthourois d'adoption au cœur rouge et bleu.

Des informations intéressantes sur le monde des produits, un aperçu des coulisses des fabricants et des portraits de personnalités intéressantes.

Tout afficher